2019. 5. 13. 23:07ㆍWRITE UP/xcz

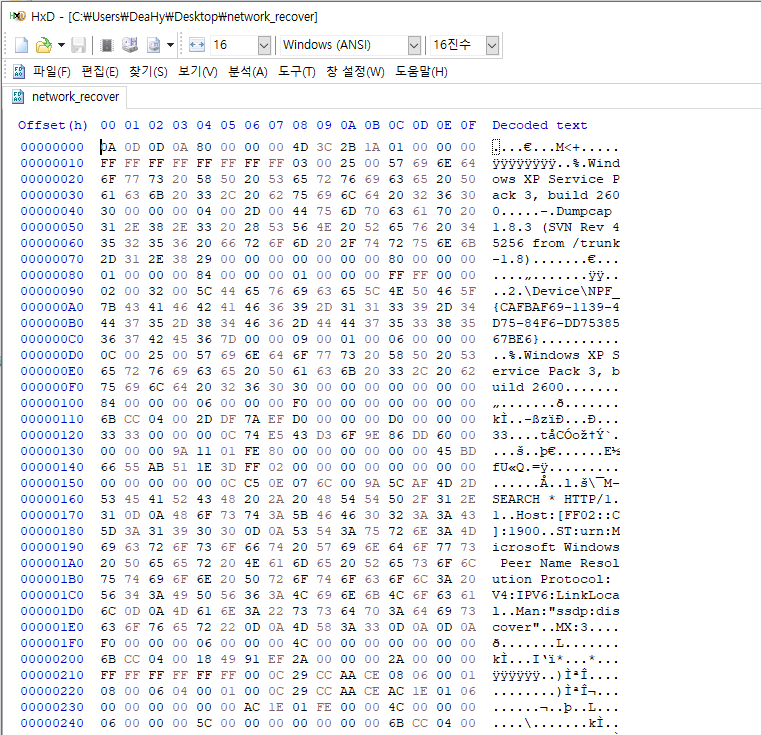

다운로드 파일은 network_recover이라는 파일이다.

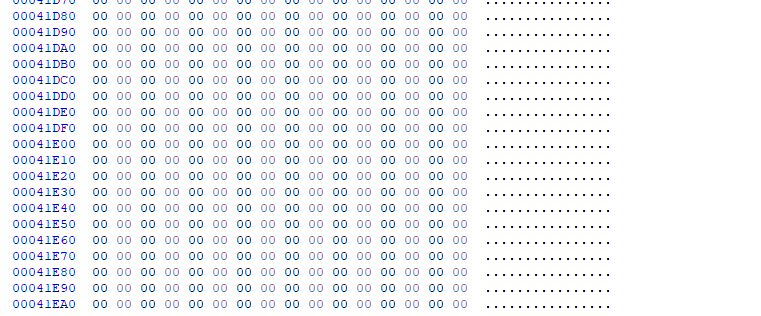

hxd로 열어 본 결과

헤더가 0A 0D 0D 0A인 파일이다. 이 파일은 pcapng 파일이다.

Pcapng 파일이란 ?

pcapng 파일 형식은 기존의 pcap을 발전시킨 파일 형식이다. 추적 파일의 패킷과 추적 파일 설명 같은 메타데이터, 지역 인터페이스 세부 정보, 그리고 지역 IP 주소를 저장하는 기능을 갖추고 있다.

이 파일이 pcapng 파일이란 것을 알았으니까 확장자를 pcap로 바꿔줘야 한다.

그리고 wireshark로 열어주자

wireshark 란?

자유 및 오픈 소스 패킷 분석 프로그램이다. 크로스 플랫폼으로, Qt 위젯 툴킷을 이용하여 사용자 인터페이스를 제공하며, pcap을 이용하여 패킷을 포획한다. 리눅스 , 맥 OS X, BSD, 솔라리스를 포함한 다양한 유닉스 계열 운영 체제와 마이크로소프트 윈도에서 동작한다.

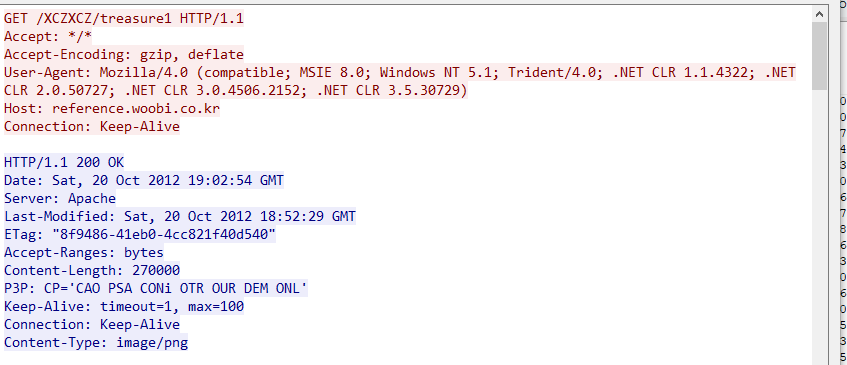

밑으로 죽 내리다 보면 98번째 패킷에서 XCZXCZ/index.html HTTP/1.1 이 보일것이다.

그리고 114 번째 패킷을 보면 png 파일을 하나 GET 하는것이 보인다.

데이터를 한번 확인해보는것이 좋을 것 같아서 98번 패킷을 Export Objects > Http를 눌러주고 폴더를 지정해 저장을 하였다.

파일은 총 6개가 주어진다

%5c , favicon , index , treasure1, treasure2, treasure3

treasure1, treasure2, treasure3 세 개의 파일이 중요한 것 같다

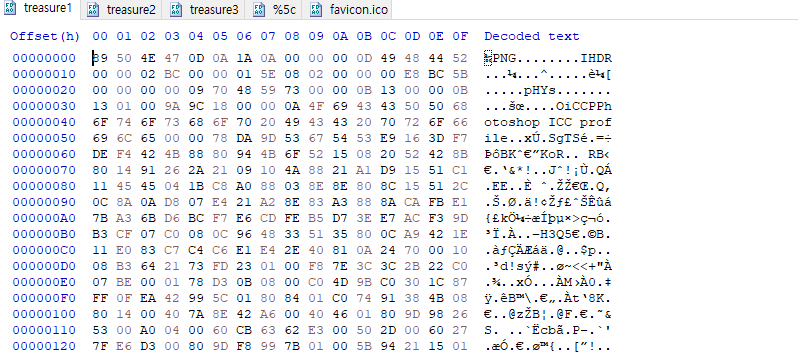

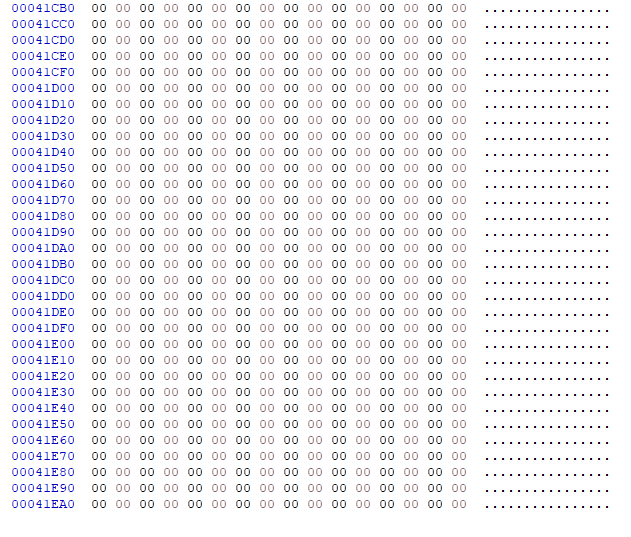

hxd 에 treasure1을 넣어보았다.

treasure1 은 png 파일인 것 같다.

treasure1의 푸터는

없었다...

png HEADER는 89 50 4E 47 0D 0A 1A 0A ,

FOOTER는 49 45 4E 44 AE 42 60 82이다.

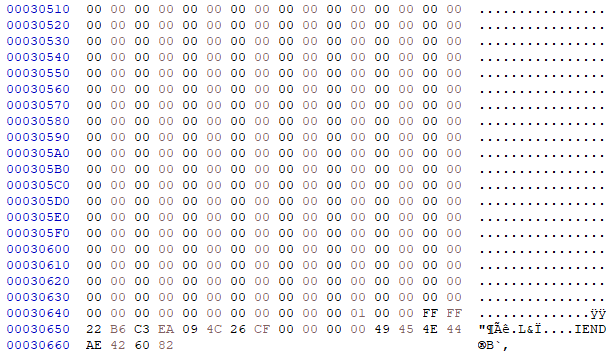

treasure2 파일을 보자

treasure2 파일은 헤더와 푸터가 없는 것이 보인다.

treasure3 파일은

header는 없었지만 footer는 없었다. 아마 파일 한 개가 세 개로 분리된 게 아닌가 싶었다.

그래서 하나로 합쳤다.

합치게 되면 NET\oRK1sFun이 나온다.

하지만 이것을 md5으로 바꾼뒤 소문자로 한번 더 바꿔주면

2f4a11572d9ff67baebdb2f3899d7a84 이것이 나온다.

md5란?

md5는 128비트 암호화 해시 함수이다. RFC 1321로 지정되어 있으며, 주로 프로그램이나 파일이 원본 그대로인지를 확인하는 무결성 검사 등에 사용된다.

http://www.convertstring.com/ko/Hash/MD5

MD5 해시 - 온라인 MD5 해시 생성기

www.convertstring.com